1.ランサムウェアは“二重の脅迫”へ進化している

従来のランサムウェアは、データ復旧と引き換えに身代金を要求する攻撃でした。

しかし近年は、これに「情報の公開」を組み合わせた手口が主流になっています。

- データを使えなくする(暗号化)

- 公表されたくなければ金を払えと脅す(暴露)

この「二重の脅迫」こそが、現在のランサムウェアの特徴です。

実際、情報セキュリティ分野の脅威ランキングにおいて、4年以上連続で「最も深刻な脅威」と位置づけられています。

2.業種を問わず発生する深刻な被害

特定の業種だけでなく、あらゆる企業で被害が発生しています。

■ 通販・物流関連業

- 基幹システムが暗号化され、業務が長期間停止。

- 商品購入やサービスが数か月利用できず、売上が一時9割以上減少。

- 原因:業務委託先(中小企業)のアカウント情報漏洩。自社の対策が万全でも、委託先が突破口となりました。

■ 食品メーカー

- 物流管理システムが停止し、約2か月間、すべて手作業で対応。

- 決算業務を一からやり直す事態となり、復旧費用は十数億円規模に。

■ 出版・エンタメ関連業

- オンラインサービス、出版物流、工場システムが同時に停止。

- デジタル・リアル双方の事業がストップする甚大な被害に。

3.ランサムウェアの本当の怖さは「業務停止」

被害は文書ファイルだけではありません。業務システムそのものが暗号化されるケースが増えています。

- 業務停止期間:平均 13~15日

- 被害額:数百万円 ~ 数億円規模

ランサムウェアは単なる「情報漏洩事故」ではなく、「事業停止リスク」として捉える必要があります。

4.被害が増え続ける背景 ― RaaSの普及

誰でも攻撃者になれる「RaaS」

RaaS(ランサムウェア・アズ・ア・サービス)の普及により、攻撃のハードルが劇的に下がりました。

- 開発・実行・販売の分業化

- 専門知識不要で攻撃可能

- 闇市場でログイン情報やマニュアルが安価に流通

地方中小企業の「隙」が狙われる

地方の中小企業には、以下のような共通認識が見られます。

「機密情報は扱っていない」

「ITは業者に任せているから大丈夫」

しかし、現在の攻撃手法は「無差別に、弱いところから入る」のが鉄則です。

規模が小さく、管理が行き届いていない企業は「入りやすい」ため、格好の標的となります。

情報の価値ではなく「止めたら困るか」

中小企業であっても、取引先名簿、請求書、給与情報など、事業に不可欠な情報を持っています。

攻撃者は情報の価値そのものではなく、「業務を止められたら困るだろう」という点を突いてきます。

現実的に必要な対策

IT担当不在や「任せきり」の状態(古いVPN、パスワード使い回し等)は非常に危険です。

理想論ではなく、最低限以下の2つは必須です。

- 認証情報を盗まれにくくする(ソフト更新、不要アカウント整理)

- 盗まれても簡単に入れない仕組み(多要素認証)

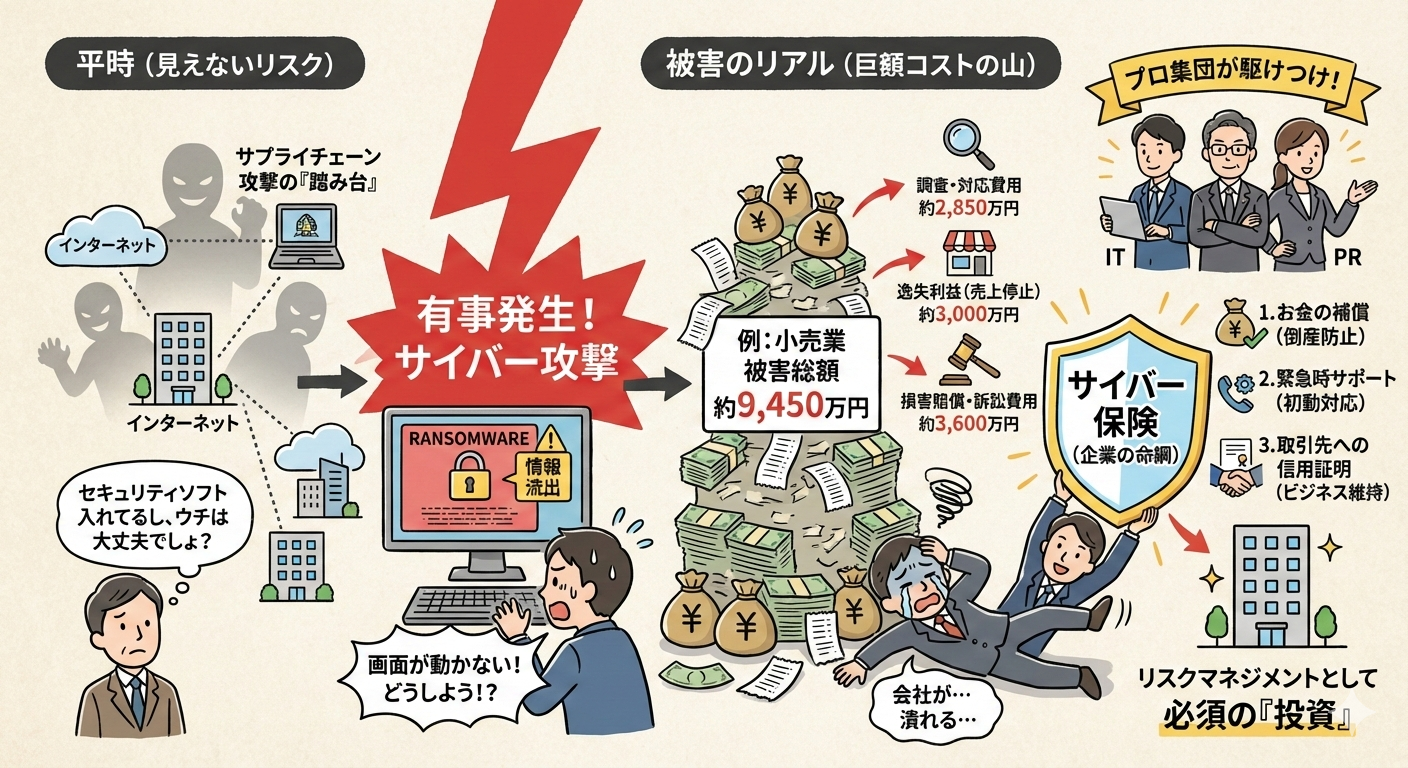

また、万が一に備え、復旧費用や専門家への相談をカバーする「サイバー保険」も重要な経営インフラとなっています。

対策不足で損害が生じた場合、経営層の責任が問われる時代です。

5.まとめ

ランサムウェアは、大企業やIT企業だけの問題ではありません。

「止まったら困る、すべての企業の経営リスク」です。

特に地方の中小企業こそ、以下の現実を直視する必要があります。

- 狙われやすい立場にある(入りやすい)

- 被害を受けたときの耐久力が低い

「防ぐ対策」と「備える対策」の両面で、早急に取り組むことが重要です。

FPコンパスファイナンシャルプランナー

1981年2月生(うお座)/神奈川県出身/東京造形大学デザイン科卒

1男1女の父/趣味:ランニング(月200km)登山、料理、筋トレ、社会人サッカー所属

印刷会社でデザイナーとして11年勤務。その後ソニー生命で5年、生命保険を取扱う。

2018年妻の病(がん)をきっかけに山形へ。経済的・精神的不安定な時に、頼れるのは国の社会保障と自分の蓄え、そして人のつながりだと痛感。この経験を活かし、困ったときに頼れる、困らない「しくみ」と「保障」を提供し続けます。

コメント